Комментарии участников:

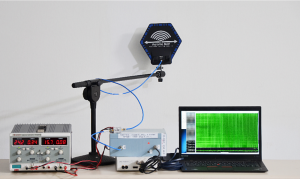

В России не прокатит. Информация по любой форме секретности может храниться только в изолированном как микроволновая печь помещении на компьютере, естественно, вне сети. Комп и носители информации в обязательном порядке проверены и сертифицированы ФСТЭК на наличие шпионских штучек. Еще должна включаться глушилка не только радиосигналов, но и шума и вибрации. Также про личные телефоны и прочую аппаратуру что-то в инструкции было, я уже не помню точно — вроде бы снаружи оставлять полагается…

У нас проще людей купить, чем что-то технически вытащить) Ну или раздолбайство, когда надлежащие меры защиты ленятся применять

У нас проще людей купить, чем что-то технически вытащить) Ну или раздолбайство, когда надлежащие меры защиты ленятся применять

Помню еще в 80-х годах помещения, где производилась работа с секретной информацией, экранировались, оборудовались специальной глушилкой — «шатром» и кроме того были специальные организации, которые проводили проверку этого помещения на электромагнитное излучение компьютеров.

А больше всего умилила инструкция, на основании которой я должен был в специальный журнал заносить каждый файл, который создавался при работе компьютера, а также ящик размером где-то 1м х 1м х 1м с прорезью, куда надо было складывать неудачные распечатки, которые не подлежали дальнейшему использованию.

А больше всего умилила инструкция, на основании которой я должен был в специальный журнал заносить каждый файл, который создавался при работе компьютера, а также ящик размером где-то 1м х 1м х 1м с прорезью, куда надо было складывать неудачные распечатки, которые не подлежали дальнейшему использованию.

Журнал учета помню что был только для носителей информации.

Там не ящичек, а специальный советский шредер (тоже сертифицированный на наличие всякой шпионской фигни), который нарезает лапшу пол миллиметра (кажется) шириной, к нему еще есть специальная советская смазка)))

Да, сертифицированный принтер тоже имелся

Там не ящичек, а специальный советский шредер (тоже сертифицированный на наличие всякой шпионской фигни), который нарезает лапшу пол миллиметра (кажется) шириной, к нему еще есть специальная советская смазка)))

Да, сертифицированный принтер тоже имелся